Criptografía: Cifrar, Descifrar Información y su Evolución | Althox

La criptografía, un campo tan antiguo como la necesidad humana de comunicarse en secreto, es la disciplina que se encarga de proteger la información y las comunicaciones mediante el uso de códigos. Desde los mensajes militares de la antigüedad hasta la seguridad digital de hoy, su evolución ha sido constante, adaptándose a los avances tecnológicos y a las crecientes amenazas. Comprender sus principios es fundamental en un mundo donde la privacidad y la integridad de los datos son pilares esenciales.

Este artículo explora en profundidad la criptografía, desde su etimología y conceptos básicos hasta sus técnicas históricas y modernas, analizando su impacto en la seguridad global y su futuro frente a desafíos como la computación cuántica. Nos adentraremos en cómo el arte de "escribir oculto" se ha transformado en una ciencia compleja que sustenta gran parte de nuestra infraestructura digital.

La máquina Enigma, un ícono de la criptografía bélica, simboliza la intrincada relación entre el ingenio humano y la protección de la información.

Tabla de Contenidos:

- Orígenes y Conceptos Fundamentales de la Criptografía

- Técnicas Clásicas de Cifrado: Sustitución y Transposición

- La Evolución Histórica de la Criptografía

- Criptografía Moderna: Simétrica y Asimétrica

- Aplicaciones Actuales de la Criptografía

- El Futuro de la Criptografía: Desafíos y Tendencias

Orígenes y Conceptos Fundamentales de la Criptografía

La palabra "criptografía" proviene del griego κρύπτω (krypto), que significa "oculto", y γράφω (graphos), "escribir". Literalmente, se traduce como "escritura oculta". Esta definición básica encapsula su propósito esencial: transformar información legible en un formato ininteligible para aquellos que no poseen los medios adecuados para decodificarla.

Es crucial diferenciar entre varios términos relacionados que a menudo se usan indistintamente en el lenguaje común, pero que tienen significados técnicos precisos en el ámbito de la seguridad de la información. La criptología es el campo de estudio general que abarca tanto la criptografía como el criptoanálisis.

- Criptografía: Se refiere al diseño y la implementación de algoritmos y protocolos para asegurar la comunicación y los datos. Su objetivo principal es garantizar la confidencialidad, integridad, autenticación y no repudio.

- Criptoanálisis: Es la disciplina que estudia los métodos para romper o descifrar mensajes cifrados sin tener la clave o el algoritmo original. Es el "lado oscuro" de la criptología, buscando vulnerabilidades y debilidades en los sistemas criptográficos.

- Criptología: Es el estudio científico de los sistemas de comunicación seguros, abarcando tanto la criptografía (diseño) como el criptoanálisis (análisis de seguridad).

Dentro de la criptografía, existen varios conceptos fundamentales que son la base de cualquier sistema de seguridad:

- Texto en Claro (Plaintext): Es la información original, legible y sin cifrar, que se desea proteger. Puede ser un mensaje, un documento, una imagen o cualquier tipo de dato.

- Texto Cifrado (Ciphertext o Criptograma): Es la versión ilegible del texto en claro, resultante del proceso de cifrado. Su propósito es ocultar el contenido original a observadores no autorizados.

- Cifrado (Encryption): Es el proceso de transformar el texto en claro en texto cifrado utilizando un algoritmo y una clave.

- Descifrado (Decryption): Es el proceso inverso, que convierte el texto cifrado de nuevo en texto en claro, generalmente requiriendo la clave correcta.

- Algoritmo de Cifrado (Cipher): Es un conjunto de reglas matemáticas y lógicas que especifican cómo se realiza el cifrado y descifrado. También se le conoce como "cifra".

- Clave (Key): Es una pieza de información secreta (una cadena de caracteres, números o bits) que personaliza el algoritmo de cifrado, haciéndolo único para cada operación. La seguridad de un sistema criptográfico a menudo depende más de la confidencialidad de la clave que de la complejidad del algoritmo en sí (Principio de Kerckhoffs).

Un punto de confusión común es la distinción entre "cifra" y "código". En el lenguaje coloquial, se usan como sinónimos. Sin embargo, en criptografía, un código implica la sustitución de palabras o frases completas por otras palabras, símbolos o grupos de letras predefinidos (ej. "Águila vuela" podría significar "Ataque al amanecer"). Los códigos suelen requerir un "libro de códigos". Una cifra, por otro lado, opera a un nivel más granular, manipulando letras individuales, dígitos o pequeños grupos de caracteres, como veremos en las técnicas clásicas.

Técnicas Clásicas de Cifrado: Sustitución y Transposición

Las bases de la criptografía se asientan en dos operaciones fundamentales que, a lo largo de la historia, han sido combinadas de innumerables maneras para crear sistemas de cifrado cada vez más complejos. Estas son la sustitución y la transposición.

- Cifrado por Sustitución: Esta técnica implica reemplazar cada elemento del texto en claro (letras, dígitos o símbolos) por otro elemento diferente. La relación de sustitución puede ser fija o variable.

- Cifrado César: Atribuido a Julio César, es uno de los ejemplos más antiguos y sencillos. Cada letra del texto en claro se reemplaza por la letra que se encuentra un número fijo de posiciones más adelante en el alfabeto. Por ejemplo, con un desplazamiento de 3, 'A' se convierte en 'D', 'B' en 'E', y así sucesivamente. La clave es el número de desplazamiento.

- Cifrado de Polibio (Cuadrado de Polibio): Un sistema de sustitución que asigna a cada letra un par de números, basados en su posición en una cuadrícula. Por ejemplo, en una cuadrícula 5x5, la letra 'A' podría ser '11', 'B' '12', etc. Fue utilizado por los griegos para señalización.

- Cifrados Polialfabéticos: Un avance significativo fue el uso de múltiples alfabetos de sustitución. En lugar de un solo desplazamiento fijo (como César), se utilizan varios alfabetos que se alternan según una clave o patrón. El cifrado de Vigenère es un ejemplo prominente, donde cada letra del texto en claro se cifra con un alfabeto diferente, determinado por una letra de la clave repetida.

- Cifrado por Transposición: A diferencia de la sustitución, la transposición no cambia los elementos del mensaje, sino que reordena su posición. Las letras del texto en claro se mezclan para formar el texto cifrado.

- Escítala Espartana: Uno de los primeros ejemplos de cifrado por transposición. Consistía en una tira de papiro o cuero que se enrollaba alrededor de un cilindro de un diámetro específico (la clave). El mensaje se escribía a lo largo del cilindro, y al desenrollar la tira, las letras aparecían desordenadas. Solo al enrollarla en un cilindro del mismo diámetro, el mensaje original se hacía legible.

- Cifrado por Columnas: El texto en claro se escribe en filas de una cuadrícula, y luego se lee por columnas en un orden predefinido por una clave.

La intrincada arquitectura de los circuitos electrónicos refleja la complejidad de los algoritmos criptográficos modernos.

La mayoría de los cifrados clásicos más robustos eran, de hecho, combinaciones ingeniosas de estas dos operaciones básicas. Por ejemplo, un mensaje podía ser primero transpuesto y luego sustituido, o viceversa, para aumentar su resistencia al criptoanálisis.

La Evolución Histórica de la Criptografía

La historia de la criptografía es un fascinante relato de ingenio humano, espionaje y contrainteligencia, que se remonta a miles de años. Desde las primeras civilizaciones hasta la era digital, la necesidad de proteger la información ha impulsado innovaciones constantes.

- Antigüedad:

- Griegos y Romanos: Ya en la antigua Grecia, la escítala espartana ofrecía un método de transposición para comunicaciones militares. Los romanos, con Julio César, popularizaron el cifrado César, aunque su uso real por el general es tema de debate entre historiadores. El historiador griego Polibio también documentó un sistema de sustitución basado en la posición de las letras en una tabla.

- Otros sistemas: Se han encontrado evidencias de técnicas criptográficas rudimentarias en textos egipcios y mesopotámicos, aunque menos documentadas que las griegas y romanas.

- Edad Media y Renacimiento:

- Avances Árabes: Los eruditos árabes hicieron importantes contribuciones al criptoanálisis, desarrollando técnicas como el análisis de frecuencia de letras, lo que llevó a la necesidad de cifrados más complejos.

- Leon Battista Alberti (1465): Este polímata italiano es considerado el "padre de la criptografía occidental" por su invención del cifrado polialfabético, un sistema mucho más seguro que los monoalfabéticos al dificultar el análisis de frecuencia.

- Blaise de Vigenère (Siglo XVI): Su cifrado, aunque no fue el primero polialfabético, se hizo famoso por su robustez y por llevar su nombre. Utilizaba una palabra clave para seleccionar diferentes alfabetos de sustitución.

- Criptografía y Poder: La criptografía se convirtió en una herramienta esencial para monarcas y estados. Un ejemplo notable es el cifrado de Felipe II, que sus matemáticos consideraban inexpugnable, pero que fue roto por el francés François Viète, provocando la famosa queja ante el Papa. Otro caso trágico fue el de María Estuardo, cuya correspondencia cifrada fue criptoanalizada por los matemáticos de Isabel I, revelando un complot y sellando su destino.

- Siglos XVII-XIX:

- John Wallis y Selenus: El matemático inglés John Wallis descifró mensajes realistas durante la Guerra Civil Inglesa. Gustavus Selenus (seudónimo de August II, Duque de Brunswick-Lüneburg) publicó "Cryptomenytices et Cryptographiae" en 1624, un tratado influyente.

- Auguste Kerckhoffs y Friedrich Kasiski: En el siglo XIX, Kerckhoffs formuló principios clave para el diseño de cifrados seguros, incluyendo la idea de que la seguridad de un sistema no debe depender del secreto del algoritmo, sino solo del secreto de la clave. Kasiski desarrolló un método para romper cifrados polialfabéticos como el de Vigenère.

- Siglo XX y las Guerras Mundiales:

- Primera Guerra Mundial: Los alemanes utilizaron el cifrado ADFGVX, una combinación de sustitución y transposición, que fue un desafío considerable para los aliados.

- Segunda Guerra Mundial y la Máquina Enigma: Este período marcó un punto de inflexión. La máquina Enigma, utilizada por Alemania, era un dispositivo electromecánico de rotores que automatizaba el cifrado polialfabético, generando una complejidad sin precedentes. Su descifrado por los aliados, especialmente en Bletchley Park bajo la dirección de figuras como Alan Turing, fue crucial para el desenlace de la guerra y sentó las bases de la computación moderna.

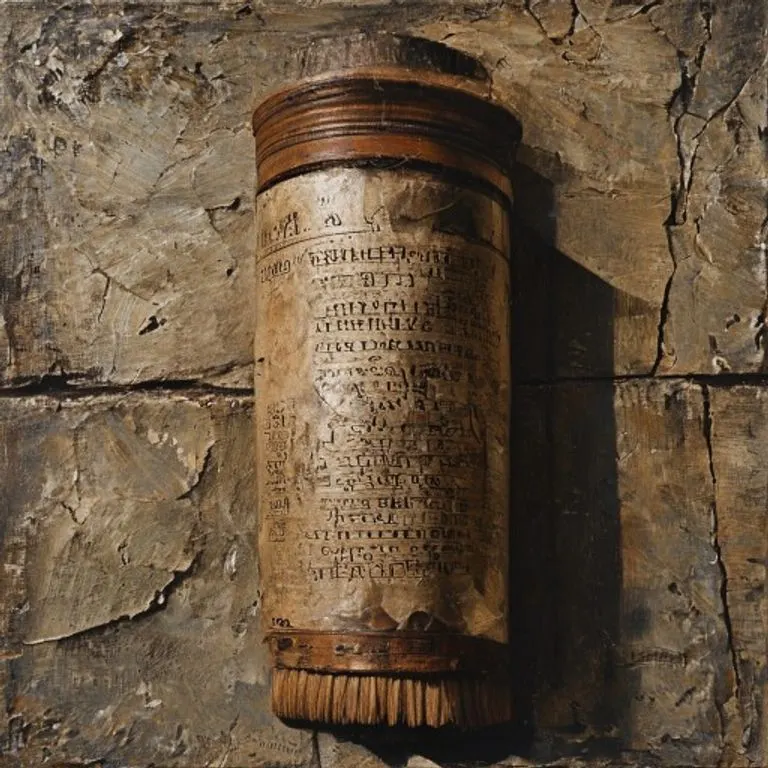

La escítala espartana, un ingenioso dispositivo de transposición, representa los albores de la criptografía física en la antigüedad.

Criptografía Moderna: Simétrica y Asimétrica

Tras la Segunda Guerra Mundial, la criptografía experimentó un desarrollo teórico sin precedentes, impulsado por la teoría de la información de Claude Shannon y el advenimiento de la computación. Esto llevó a la distinción fundamental entre cifrado simétrico y asimétrico.

Cifrado Simétrico (o de Clave Privada):

- Principio: Utiliza la misma clave tanto para cifrar como para descifrar la información. Esto significa que tanto el emisor como el receptor deben poseer y mantener en secreto la misma clave.

- Ventajas: Son generalmente mucho más rápidos y eficientes computacionalmente que los algoritmos asimétricos, lo que los hace ideales para cifrar grandes volúmenes de datos.

- Desventajas: El principal desafío es la gestión de claves. ¿Cómo se comparte la clave secreta de forma segura entre las partes sin que un tercero la intercepte? Este problema de distribución de claves es un punto débil inherente.

- Ejemplos Notables:

- DES (Data Encryption Standard): Desarrollado en los años 70 por IBM y adoptado como estándar por el gobierno de EE. UU. Aunque fue muy influyente, su clave de 56 bits se volvió vulnerable con el tiempo y el aumento de la capacidad computacional.

- 3DES (Triple DES): Una variante de DES que aplica el algoritmo tres veces con diferentes claves para aumentar la seguridad, aunque es más lento.

- AES (Advanced Encryption Standard): Es el estándar de cifrado simétrico actual, adoptado en 2001. Ofrece longitudes de clave de 128, 192 o 256 bits, y es ampliamente utilizado en todo el mundo por su robustez y eficiencia.

Cifrado Asimétrico (o de Clave Pública):

- Principio: Utiliza un par de claves matemáticamente relacionadas: una clave pública y una clave privada. La clave pública se puede compartir libremente, mientras que la clave privada debe mantenerse en secreto por su propietario.

- Si A quiere enviar un mensaje confidencial a B, A cifra el mensaje con la clave pública de B. Solo B puede descifrarlo con su clave privada.

- Si A quiere firmar digitalmente un mensaje, A lo "firma" con su clave privada. Cualquiera puede verificar la firma usando la clave pública de A, confirmando que A es el remitente y que el mensaje no ha sido alterado.

- Ventajas: Resuelve el problema de la distribución de claves del cifrado simétrico y permite funcionalidades como las firmas digitales y la autenticación.

- Desventajas: Es significativamente más lento y computacionalmente intensivo que el cifrado simétrico, lo que lo hace menos práctico para cifrar grandes cantidades de datos directamente.

- Ejemplos Notables:

- RSA (Rivest-Shamir-Adleman): Uno de los primeros y más utilizados algoritmos de clave pública, basado en la dificultad de factorizar números grandes. Se usa ampliamente para el intercambio de claves y firmas digitales.

- Diffie-Hellman: Un protocolo que permite a dos partes establecer una clave secreta compartida sobre un canal inseguro sin haberla intercambiado previamente. Es fundamental para el establecimiento de sesiones seguras.

- Criptografía de Curva Elíptica (ECC): Ofrece un nivel de seguridad comparable al de RSA pero con claves mucho más cortas, lo que resulta en mayor eficiencia computacional y menor consumo de recursos, ideal para dispositivos móviles.

En la práctica, los sistemas modernos a menudo combinan ambos tipos de cifrado. Por ejemplo, en una conexión segura (como HTTPS), el cifrado asimétrico se utiliza para establecer de forma segura una clave simétrica, que luego se usa para cifrar la mayor parte de la comunicación debido a su velocidad.

Aplicaciones Actuales de la Criptografía

La criptografía es la columna vertebral de la seguridad en la era digital, omnipresente en nuestra vida diaria, aunque a menudo de forma invisible. Sus aplicaciones son vastas y críticas para el funcionamiento de la sociedad moderna.

- Seguridad en Internet (SSL/TLS): Cada vez que ves "HTTPS" en la barra de direcciones de tu navegador, estás utilizando criptografía. Los protocolos SSL (Secure Sockets Layer) y su sucesor TLS (Transport Layer Security) cifran la comunicación entre tu navegador y los servidores web, protegiendo tus datos personales, contraseñas y transacciones bancarias de interceptaciones.

- Firmas Digitales: Proporcionan autenticidad, integridad y no repudio a los documentos electrónicos. Una firma digital garantiza que un documento proviene de un remitente específico y que no ha sido alterado desde que fue firmado. Esto es crucial en contratos electrónicos, transacciones financieras y software.

- Criptomonedas y Blockchain: La tecnología blockchain, que sustenta criptomonedas como Bitcoin y Ethereum, depende en gran medida de la criptografía. Las funciones hash criptográficas y las firmas digitales aseguran la inmutabilidad de los registros, la autenticidad de las transacciones y la identidad de los participantes, creando sistemas descentralizados y seguros.

- Protección de Datos en Reposo: La criptografía se utiliza para cifrar datos almacenados en discos duros, unidades USB, bases de datos y servicios en la nube. Esto protege la información sensible incluso si el dispositivo o el almacenamiento caen en manos equivocadas.

- Comunicaciones Seguras: Aplicaciones de mensajería como WhatsApp, Signal o Telegram ofrecen cifrado de extremo a extremo, lo que significa que solo el remitente y el receptor pueden leer los mensajes, ni siquiera el proveedor del servicio.

- Autenticación y Control de Acceso: Las contraseñas, los sistemas de autenticación de dos factores (2FA) y las tarjetas inteligentes a menudo utilizan criptografía para verificar la identidad de los usuarios y controlar el acceso a sistemas y recursos.

- VPN (Redes Privadas Virtuales): Las VPNs utilizan cifrado para crear un túnel seguro a través de una red pública (como Internet), protegiendo la privacidad y la seguridad de la navegación del usuario.

- Votación Electrónica: Aunque aún en desarrollo y debate, la criptografía juega un papel clave en la búsqueda de sistemas de votación electrónica que garanticen la privacidad del voto, la integridad de los resultados y la resistencia a la manipulación.

La confianza en la infraestructura digital moderna sería imposible sin los fundamentos que proporciona la criptografía. Es una herramienta indispensable para la privacidad individual, la seguridad empresarial y la estabilidad de las comunicaciones globales.

El Futuro de la Criptografía: Desafíos y Tendencias

El campo de la criptografía no es estático; está en constante evolución, impulsado por los avances tecnológicos y la aparición de nuevas amenazas. El futuro presenta desafíos significativos, pero también emocionantes oportunidades para innovar en la protección de la información.

La Amenaza de la Computación Cuántica:

- Uno de los mayores desafíos actuales es el desarrollo de computadoras cuánticas. Estas máquinas, una vez que alcancen una escala suficiente, podrían romper muchos de los algoritmos criptográficos asimétricos que utilizamos hoy en día (como RSA y ECC) en cuestión de segundos, haciendo obsoleta gran parte de nuestra infraestructura de seguridad.

- Algoritmos como el de Shor podrían factorizar números grandes de manera eficiente, y el algoritmo de Grover podría acelerar los ataques de fuerza bruta contra cifrados simétricos.

Criptografía Post-Cuántica (PQC):

- La respuesta a la amenaza cuántica es la criptografía post-cuántica (PQC), que se enfoca en desarrollar algoritmos que sean seguros incluso frente a ataques de computadoras cuánticas.

- Áreas de investigación incluyen criptografía basada en retículos (lattices), códigos, hash, y multivariada. Organizaciones como el NIST (National Institute of Standards and Technology) están en proceso de estandarizar nuevos algoritmos PQC para la transición global.

Nuevas Paradigmas Criptográficos:

- Cifrado Homomórfico: Permite realizar cálculos sobre datos cifrados sin necesidad de descifrarlos previamente. Esto tiene implicaciones revolucionarias para la privacidad en la computación en la nube y el análisis de datos sensibles.

- Pruebas de Conocimiento Cero (Zero-Knowledge Proofs - ZKP): Permiten a una parte demostrar a otra que conoce un valor secreto sin revelar el valor en sí. Son fundamentales para la privacidad en blockchain, autenticación y verificación de identidad.

- Criptografía Basada en Identidad (Identity-Based Cryptography - IBC): Simplifica la gestión de claves al permitir que la clave pública de un usuario sea su identidad (ej. dirección de correo electrónico), eliminando la necesidad de certificados.

- Computación Multipartita Segura (Secure Multi-Party Computation - SMPC): Permite a múltiples partes computar una función sobre sus entradas privadas sin revelar esas entradas a ninguna otra parte.

Desafíos Éticos y Regulatorios:

- El equilibrio entre la privacidad individual y la seguridad nacional sigue siendo un tema de debate. Gobiernos y agencias de inteligencia a menudo buscan "puertas traseras" o acceso a datos cifrados, lo que podría socavar la seguridad general.

- La ética en el desarrollo y uso de la IA también se cruza con la criptografía, especialmente en la protección de modelos de IA y datos de entrenamiento.

El futuro de la criptografía es un campo dinámico y esencial, donde la investigación continua es vital para mantener la seguridad y la privacidad en un panorama tecnológico en constante cambio. La colaboración entre académicos, la industria y los gobiernos será clave para enfrentar los desafíos venideros.

Fuente: Contenido híbrido asistido por IAs y supervisión editorial humana.